Конфигуришите ССХ у Убунту

Технологија ССХ (Сецуре Схелл) омогућава сигурну даљинску контролу рачунара преко безбедне везе. ССХ шифрује све пренесене датотеке, укључујући и лозинке, и преноси било који мрежни протокол. Да би алат исправно радио, неопходно је не само да га инсталирате, већ и да га конфигуришете. Желели бисмо да разговарамо о производу главне конфигурације у овом чланку, узимајући као пример најновију верзију оперативног система Убунту на којем ће се сервер налазити.

Садржај

Конфигуришите ССХ у Убунту

Ако нисте завршили инсталацију на серверском и клијентском рачунару, требало би да то урадите у почетку, пошто је цела процедура прилично једноставна и не захтева много времена. За детаљна упутства о овој теми погледајте наш други чланак на следећем линку. Такође приказује процедуру за уређивање конфигурационог фајла и тестирање ССХ-а, тако да ћемо данас размишљати о другим задацима.

Више детаља: Инсталација ССХ-сервера у Убунту

Креирање РСА пара кључева

Ново инсталирани ССХ нема специфициране кључеве за повезивање са сервера на клијента и обрнуто. Сви ови параметри морају бити постављени ручно одмах након додавања свих компоненти протокола. Кључни пар ради помоћу РСА алгоритма (скраћено од имена програмера Ривеста, Схамира и Адлемана). Захваљујући овом криптосистему, специјални кључеви се шифрирају помоћу посебних алгоритама. Да бисте креирали пар јавних кључева, потребно је само да унесете одговарајуће команде у конзолу и пратите упутства која се појављују.

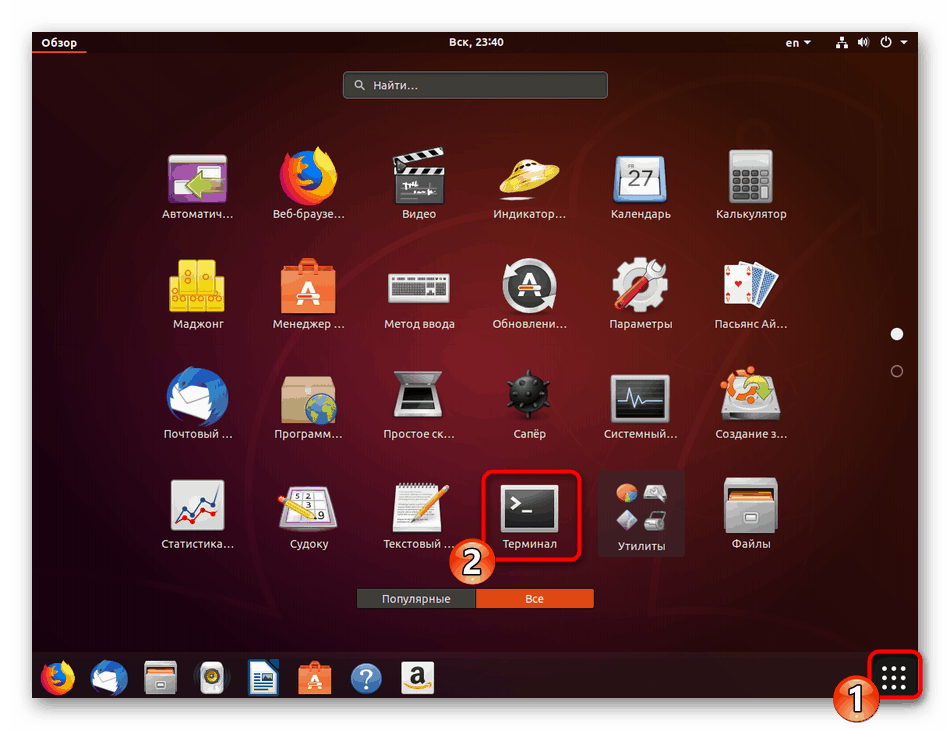

- Пређите на рад са Терминалом користећи било који погодан метод, на пример, отварањем преко менија или комбинацијом тастера Цтрл + Алт + Т.

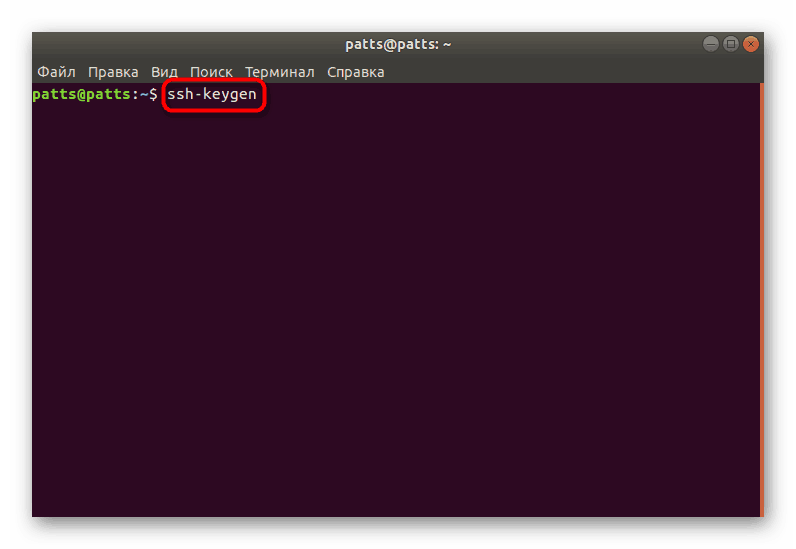

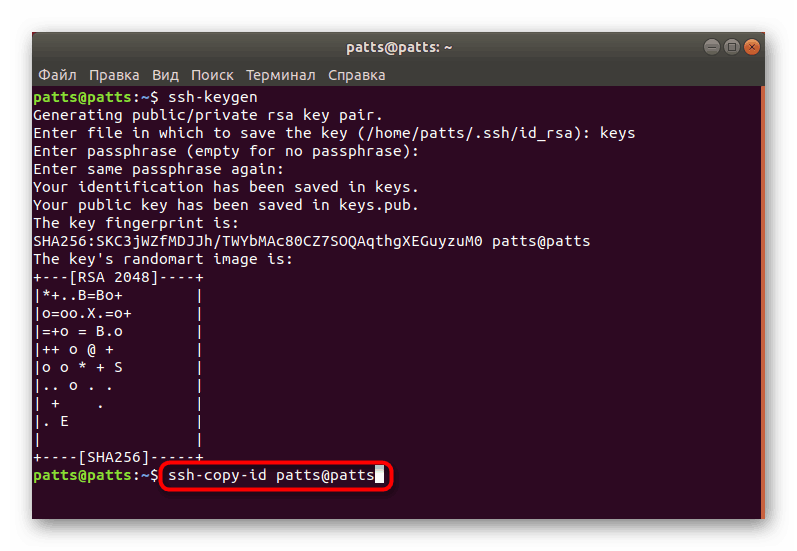

- Откуцајте

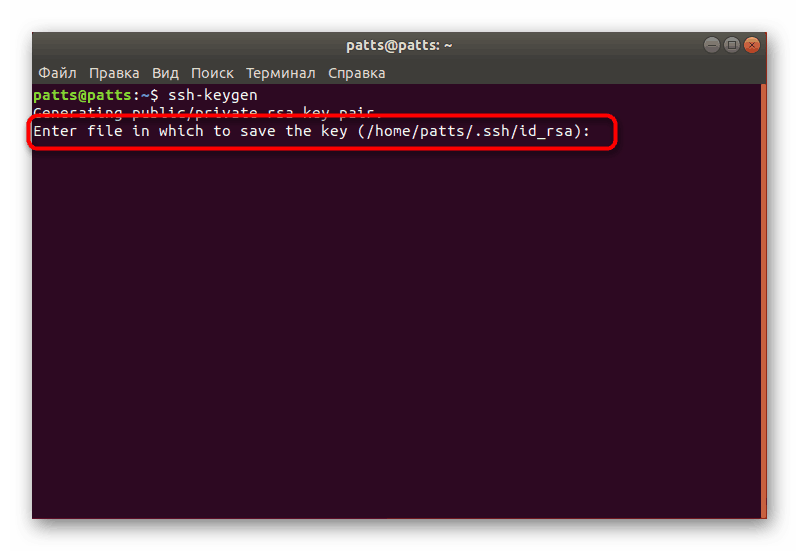

ssh-keygen, а затим притисните тастер Ентер . - Од вас ће бити затражено да креирате датотеку у којој ће кључеви бити сачувани. Ако желите да их оставите на подразумеваној локацији, само притисните Ентер .

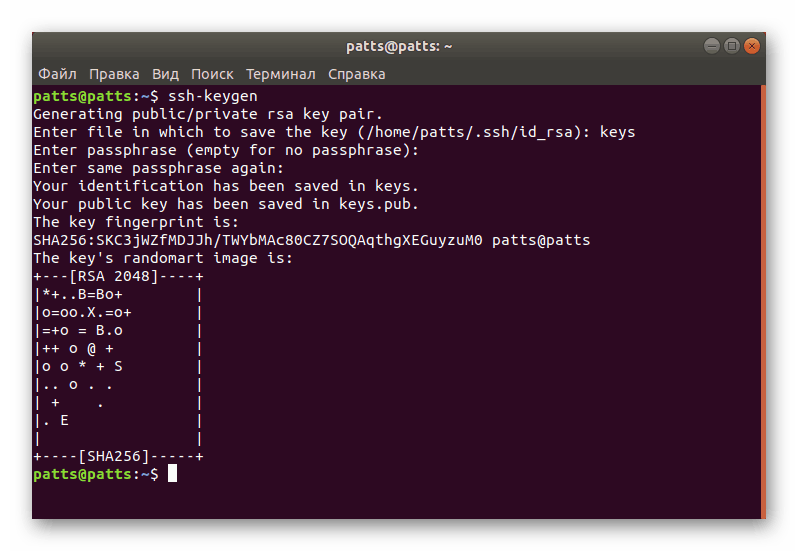

- Јавни кључ може бити заштићен кодном фразом. Ако желите да користите ову опцију, у приказаној линији упишите лозинку. Унети знакови неће бити приказани. Нова линија ће морати да је понови.

- Даље ћете видети обавештење да је кључ сачуван, а такође ћете моћи да се упознате са његовом насумичном графичком сликом.

Сада је створен пар кључева - тајних и јавних, који ће се користити за даљу везу између рачунара. Само треба да поставите кључ на сервер тако да ССХ аутентификација буде успешна.

Копирање јавног кључа на сервер

Постоје три начина за копирање кључева. Свака од њих ће бити оптимална у различитим ситуацијама када, на пример, један од метода не ради или није погодан за одређеног корисника. Предлажемо да се размотре све три опције, почевши од најједноставнијих и најдјелотворнијих.

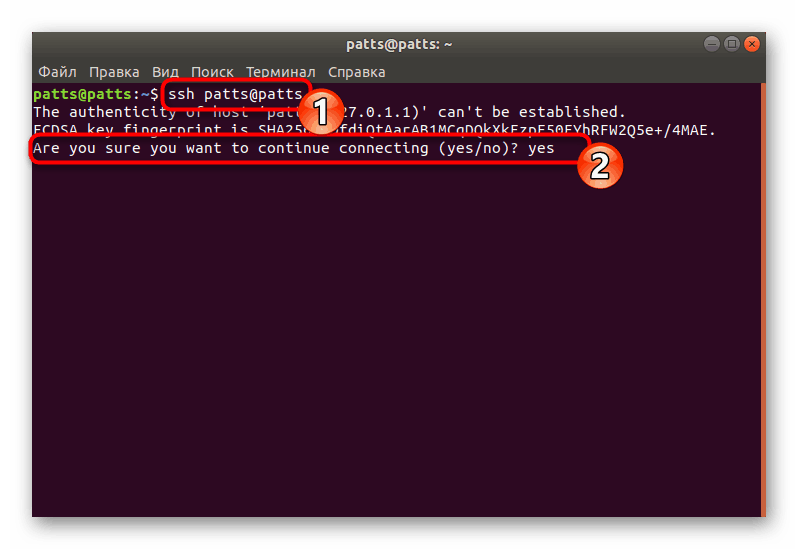

Опција 1: ссх-цопи-ид наредба

Команда ssh-copy-id је уграђена у оперативни систем, тако да није потребно инсталирати додатне компоненте за његово покретање. Пратите једноставну синтаксу да бисте копирали кључ. У "Терминалу" морате да унесете ssh-copy-id username@remote_host , где је усернаме @ ремоте_хост име удаљеног рачунара.

Када се први пут повежете, добићете текст обавештења:

The authenticity of host '203.0.113.1 (203.0.113.1)' can't be established.

ECDSA key fingerprint is fd:fd:d4:f9:77:fe:73:84:e1:55:00:ad:d6:6d:22:fe.

Are you sure you want to continue connecting (yes/no)? yes

Морате да наведете да да наставите везу. Након тога, услужни програм ће самостално тражити кључ у облику датотеке id_rsa.pub , која је креирана раније. Успешно откривање ће приказати следећи резултат:

/usr/bin/ssh-copy-id: INFO: attempting to log in with the new key(s), to filter out any that are already installed

/usr/bin/ssh-copy-id: INFO: 1 key(s) remain to be installed -- if you are prompted now it is to install the new keys

[email protected]'s password:

Одредите лозинку од удаљеног хоста тако да је услужни програм може унијети. Алат ће копирати податке из датотеке јавног кључа ~ / .ссх / ид_рса.пуб , а затим ће се порука појавити на екрану:

Number of key(s) added: 1

Сада покушајте да се пријавите на машину са: "ссх 'усернаме@203.0.113.1'"

цхецк ит оут.

Појава таквог текста значи да је кључ успјешно пребачен на удаљени рачунар, а сада неће бити проблема са везом.

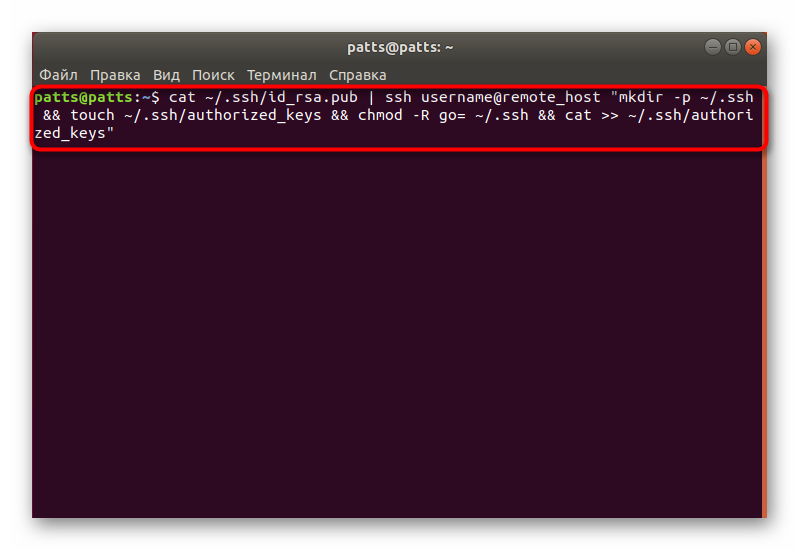

Опција 2: Копирајте јавни кључ преко ССХ-а

Ако не можете да користите горе поменути услужни програм, али имате лозинку за пријављивање на удаљени ССХ сервер, можете ручно учитати кориснички кључ, чиме ћете обезбедити стабилну аутентификацију приликом повезивања. Користи се за ову команду цат , која чита податке из датотеке, а затим ће бити послата на сервер. У конзоли, морате ући у линију

cat ~/.ssh/id_rsa.pub | ssh username@remote_host "mkdir -p ~/.ssh && touch ~/.ssh/authorized_keys && chmod -R go= ~/.ssh && cat >> ~/.ssh/authorized_keys" cat ~/.ssh/id_rsa.pub | ssh username@remote_host "mkdir -p ~/.ssh && touch ~/.ssh/authorized_keys && chmod -R go= ~/.ssh && cat >> ~/.ssh/authorized_keys" .

Када се појави порука

The authenticity of host '203.0.113.1 (203.0.113.1)' can't be established.

ECDSA key fingerprint is fd:fd:d4:f9:77:fe:73:84:e1:55:00:ad:d6:6d:22:fe.

Are you sure you want to continue connecting (yes/no)? yes

наставите са повезивањем и унесите лозинку за пријављивање на сервер. Након тога, јавни кључ ће се аутоматски копирати на крај конфигурационе датотеке ауторизованог кључа.

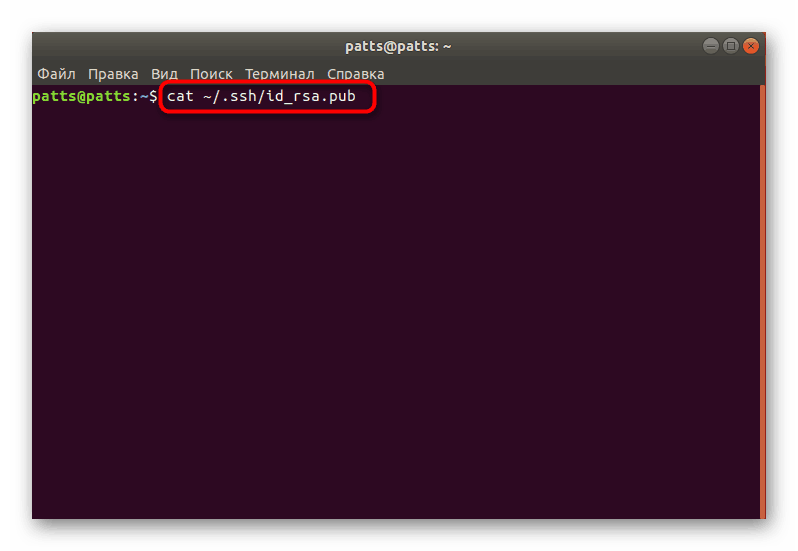

Опција 3: Ручно копирајте јавни кључ

Ако нема приступа удаљеном рачунару преко ССХ сервера, сви горе наведени кораци се обављају ручно. Да бисте то урадили, прво научите о кључу на серверском рачунару преко команде cat ~/.ssh/id_rsa.pub .

На екрану ће се приказати следећа линија: ssh-rsa + ключ в виде набора символов== demo@test . После тога идите на рад на удаљеном уређају, где креирате нови директоријум преко mkdir -p ~/.ssh . То додатно ствара authorized_keys датотеку. Затим убаците кључ који сте раније научили преко echo + строка публичного ключа >> ~/.ssh/authorized_keys . Након тога, можете покушати да се аутентификујете са сервером без коришћења лозинки.

Аутентификација на серверу преко генерисаног кључа

У претходном одељку сазнали сте за три методе за копирање кључа удаљеног рачунара на сервер. Такве акције ће вам омогућити да се повежете без употребе лозинке. Ова процедура се извршава преко командне линије уписивањем shh ssh username@remote_host , где је усернаме @ ремоте_хост корисничко име и хост жељеног рачунара. Када се први пут повежете, бићете обавештени о непознатој вези и можете да наставите тако што ћете изабрати опцију да.

Веза ће се аутоматски појавити ако током креирања пара кључа није наведена специфична лозинка. У супротном, морате прво да га унесете да бисте наставили да радите са ССХ.

Онемогући аутентификацију лозинке

Успешно подешавање копирања кључа се разматра у ситуацији када можете ући у сервер без коришћења лозинке. Међутим, могућност аутентификације на овај начин омогућава нападачима да користе алате за проналажење лозинке и пробијање сигурне везе. Заштита од таквих случајева ће омогућити потпуно онемогућавање лозинке за пријаву у ССХ конфигурационој датотеци. То ће захтевати:

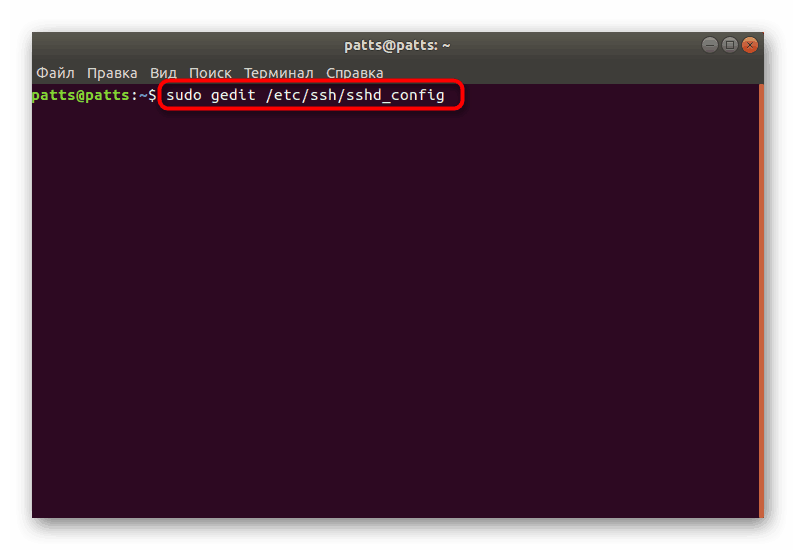

- У Терминалу отворите конфигурациони фајл преко едитора са командом

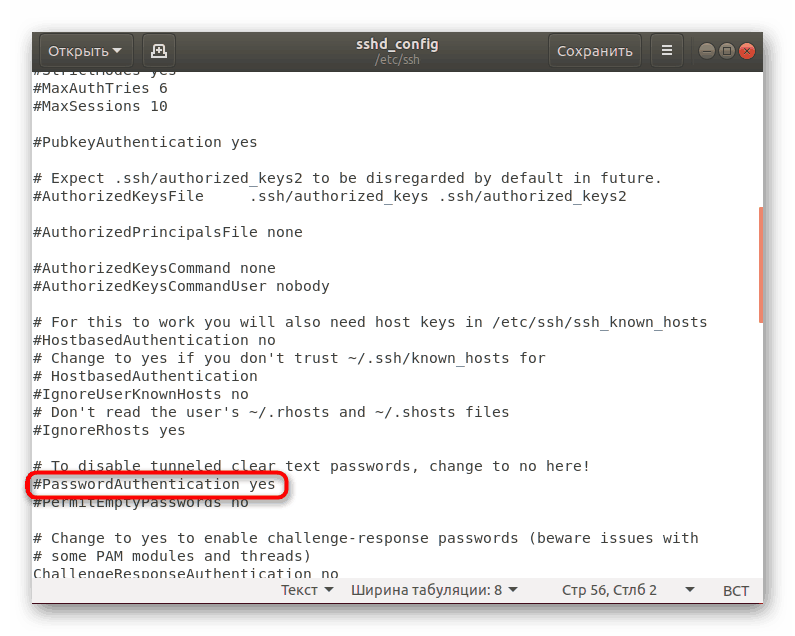

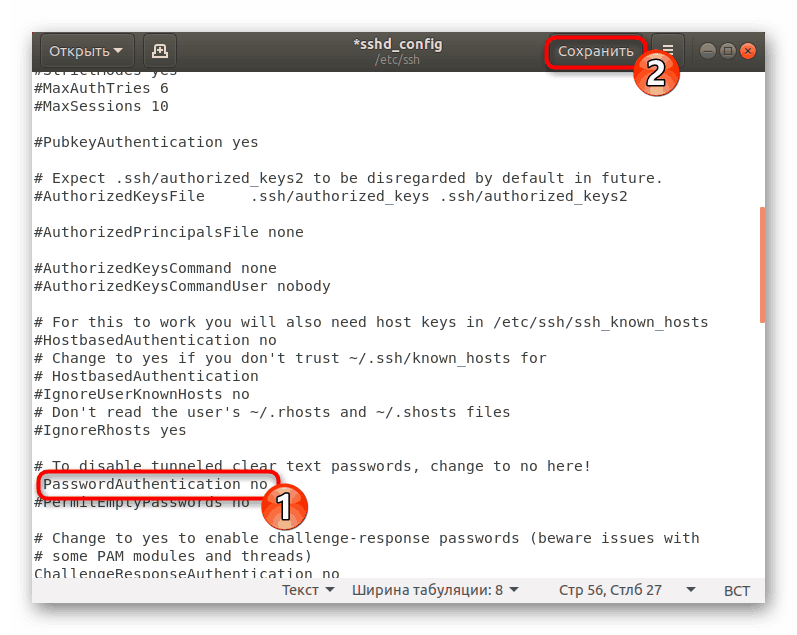

sudo gedit /etc/ssh/sshd_config. - Пронађите линију "ПассвордАутхентицатион" и уклоните знак # на почетку да бисте уклонили коментар параметра.

- Промените вредност на не и сачувајте тренутну конфигурацију.

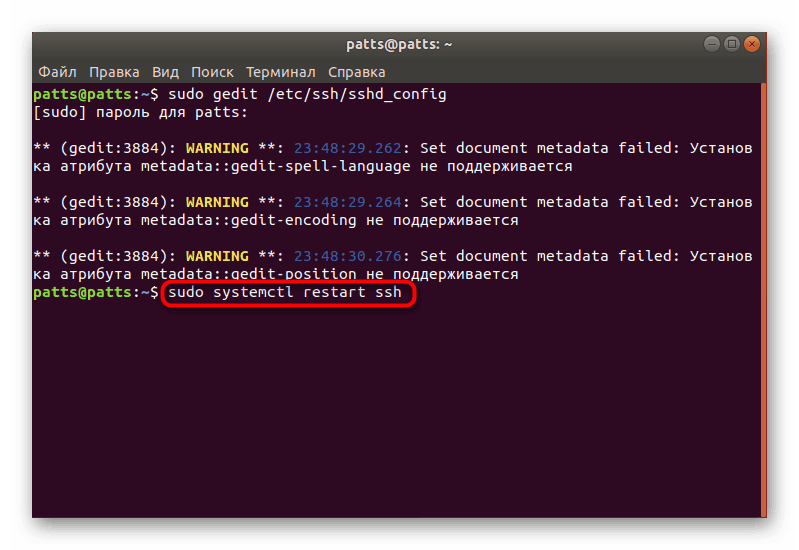

- Затворите едитор и поново покрените

sudo systemctl restart sshсервер.

Аутентификација лозинке ће бити онемогућена и моћи ћете да се пријавите на сервер само помоћу кључева специјално креираних за РСА алгоритам.

Подешавање стандардног заштитног зида

У Убунтуу, подразумевани заштитни зид је Унцомплицатед Фиревалл (УФВ). Омогућава вам да омогућите везе за одабране услуге. Свака апликација креира свој профил у овом алату, а УФВ управља њима тако што дозвољава или одбија везе. Конфигурисање ССХ профила додавањем на листу је следеће:

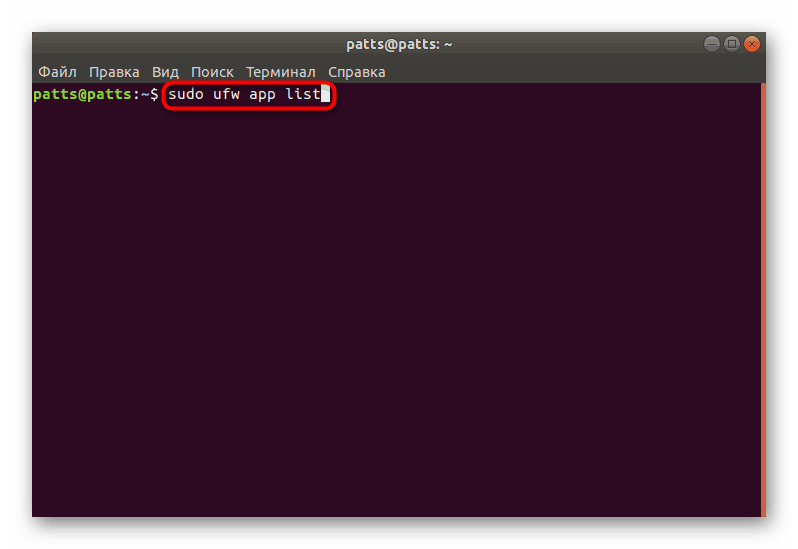

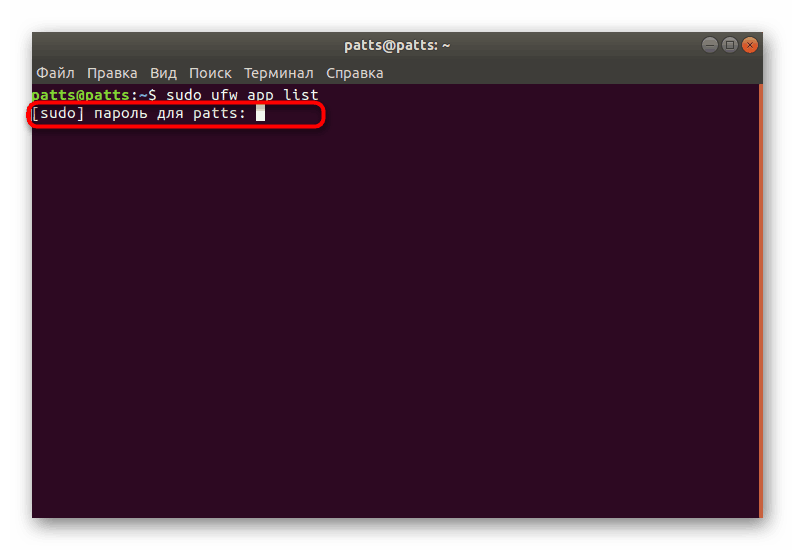

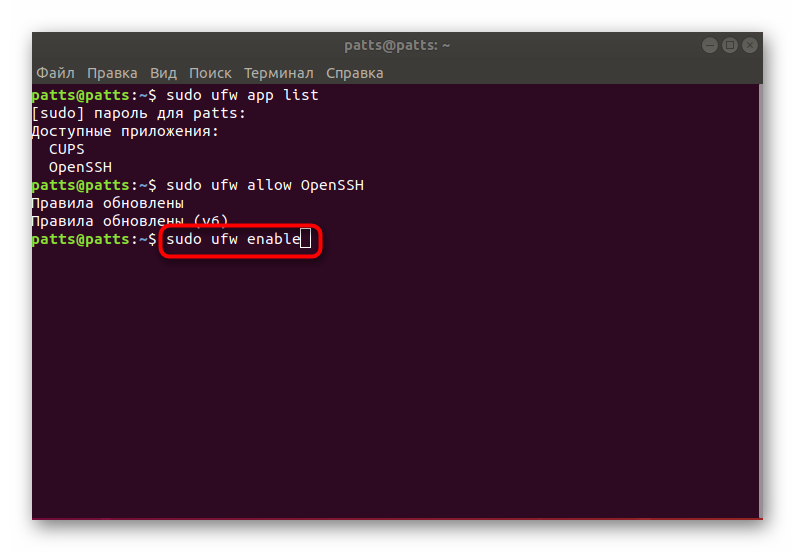

- Отворите листу профила заштитног зида помоћу команде

sudo ufw app list. - Унесите лозинку рачуна да бисте приказали информације.

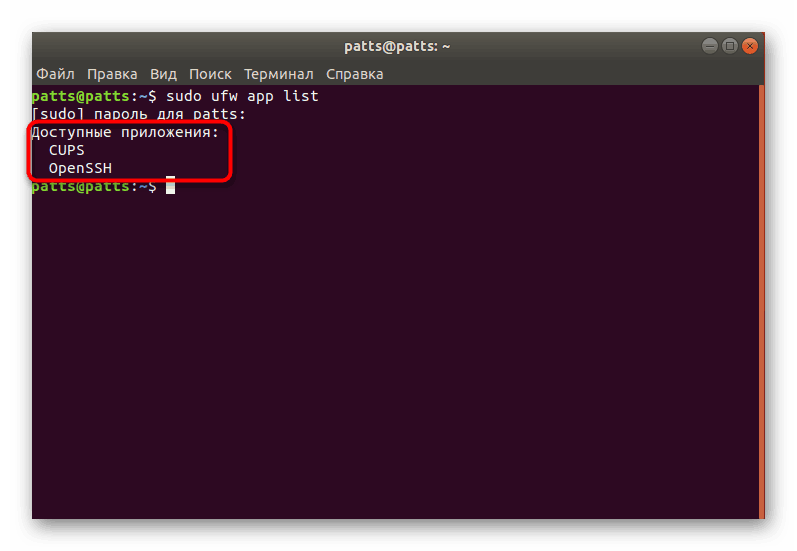

- Видећете листу доступних апликација, ОпенССХ би требало да буде међу њима.

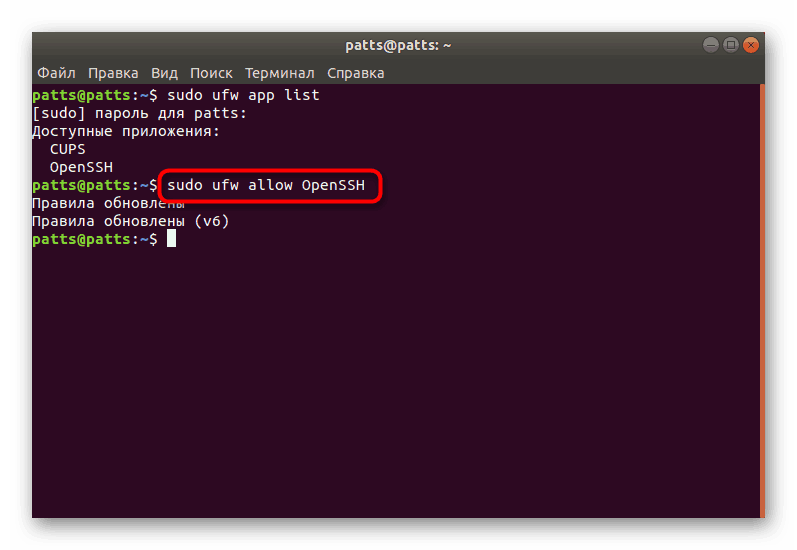

- Сада бисте требали дозволити везе преко ССХ-а. Да бисте то урадили, додајте га на листу дозвољених профила користећи

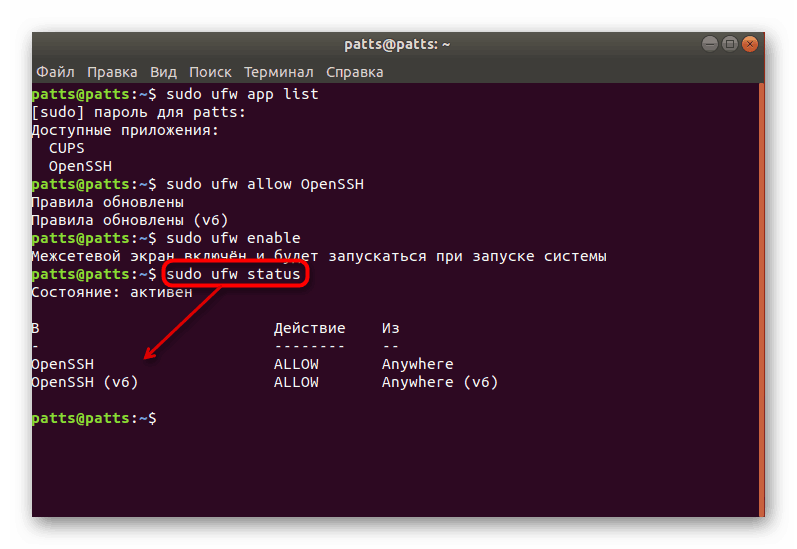

sudo ufw allow OpenSSH. - Омогућите заштитни зид ажурирањем правила,

sudo ufw enable. - Да бисте били сигурни да су везе дозвољене, требате поставити

sudo ufw status, након чега ћете видјети статус мреже.

Овим је комплетирана наша ССХ конфигурациона упутства за Убунту. Даља конфигурација конфигурационог фајла и других параметара врши се лично од стране сваког корисника према његовим захтевима. Можете се упознати са радом свих компоненти ССХ-а у званичној документацији протокола.