Постављање заштитног зида у Микротик рутеру

Микротик рутери су веома популарни и инсталирани у домовима или канцеларијама за многе кориснике. Основна сигурност рада са таквом опремом је исправно конфигурисан заштитни зид. Укључује скуп параметара и правила која вам омогућавају да обезбедите мрежу од страних веза и хацкса.

Садржај

Конфигуришите заштитни зид рутера Микротик

Рутер је конфигурисан помоћу посебног оперативног система који вам омогућава да користите веб интерфејс или посебан програм. У ове две верзије постоји све што вам је потребно за уређивање заштитног зида, тако да није важно шта вам се допада. Фокусираћемо се на верзију прегледача. Пре него што почнете, морате се пријавити:

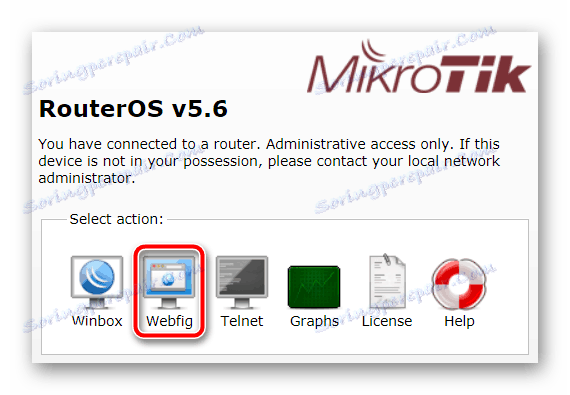

- Кроз било који погодан прегледач идите на

192.168.88.1. - У почетном прозору веб интерфејса рутера изаберите "Вебфиг" .

- Видећете пријавни формулар. Унесите корисничко име и лозинку у низовима, који су по дефаулту

admin.

Можете сазнати више о пуни конфигурацији рутера ове компаније у нашем другом чланку на линку испод, и наставићемо директно на конфигурацију заштитних параметара.

Више детаља: Како конфигурирати рутер Микротик

Брисање правилника и креирање нових

Након пријављивања, видећете главни мени, где је панел са свим категоријама на левој страни. Пре додавања сопствене конфигурације, потребно је урадити следеће:

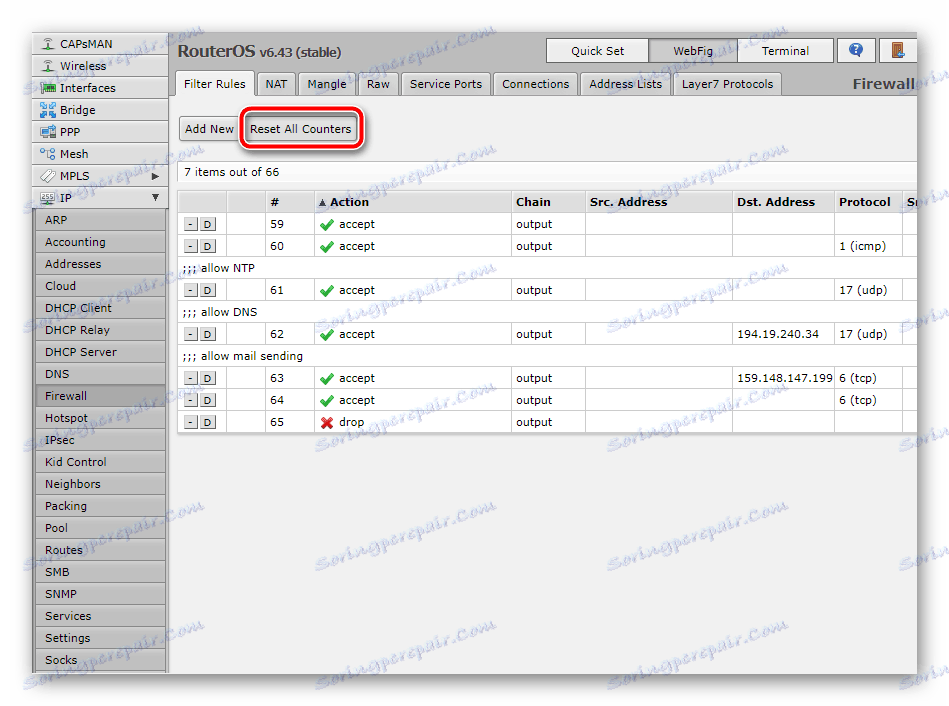

- Проширите категорију "ИП" и идите у одељак "Заштитни зид" .

- Обришите сва постојећа правила кликом на одговарајуће дугме. Неопходно је то учинити како бисте избјегли даље конфликте приликом креирања сопствене конфигурације.

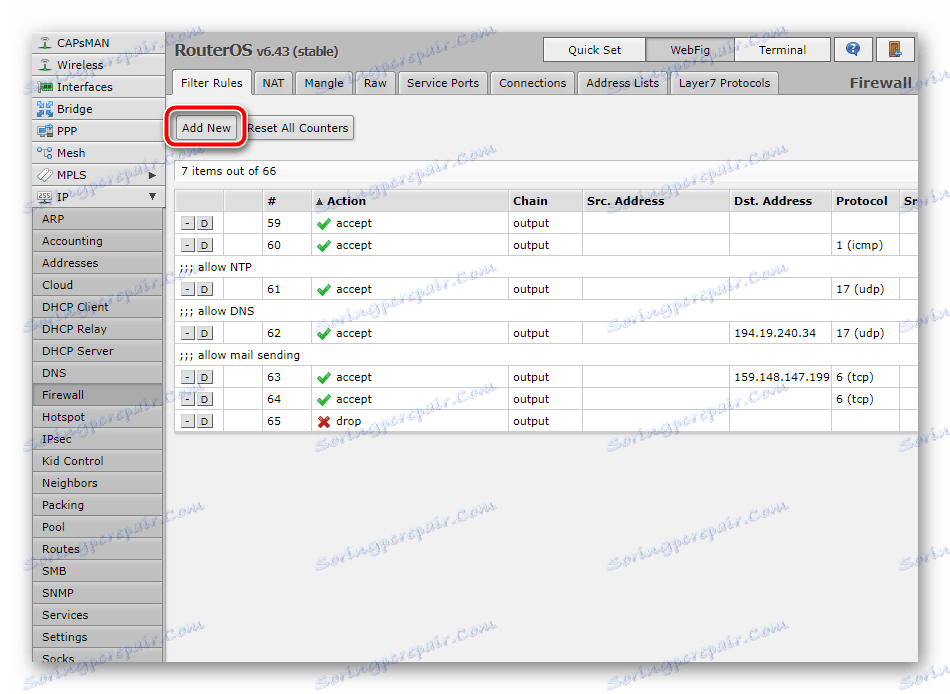

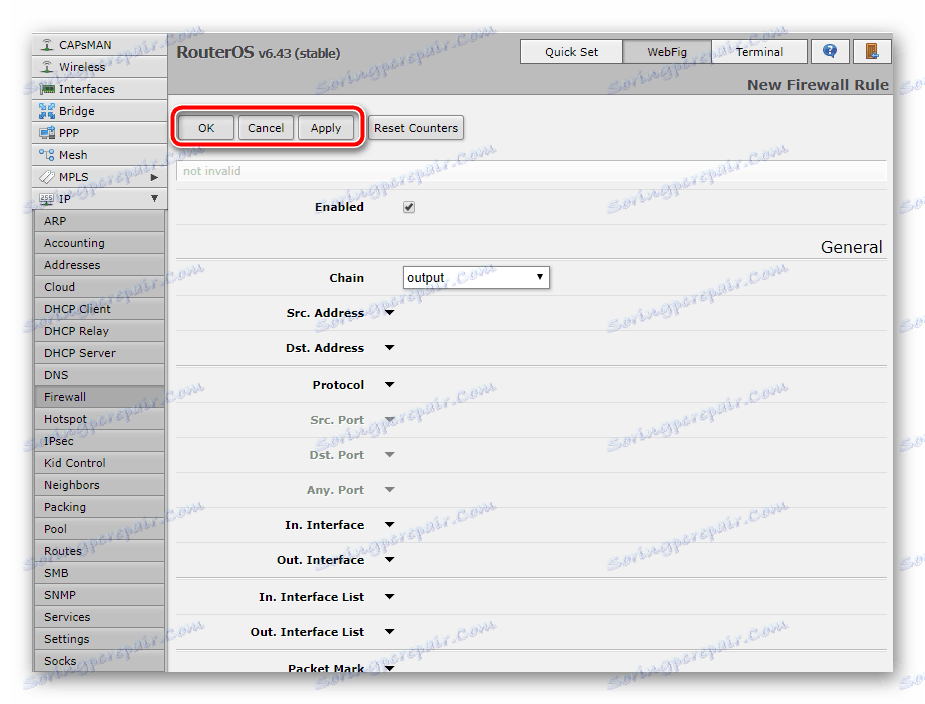

- Ако сте ушли у мени кроз прегледач, можете да одете до прозора за креирање поставки помоћу дугмета "Додај" , у програму који треба да кликнете на црвени плус.

Сада, након додавања сваког правила, мораћете да кликнете на исте типке за креирање да бисте поново проширили прозор за уређивање. Хајде да погледамо све основне безбедносне поставке.

Проверите прикључак уређаја

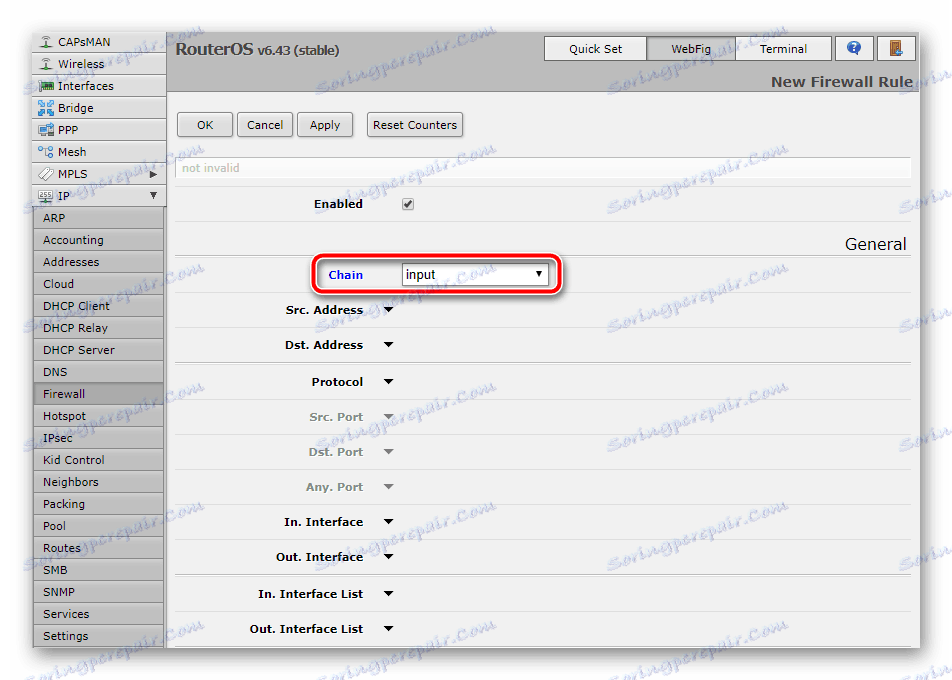

Виндовс оперативни систем понекад проверава усмеривач повезан на рачунар за активну везу. Такав процес се такође може покренути ручно, али овај третман ће бити доступан само ако постоји неко правило у заштитном зиду који омогућава комуникацију са ОС-ом. Конфигурисан је на следећи начин:

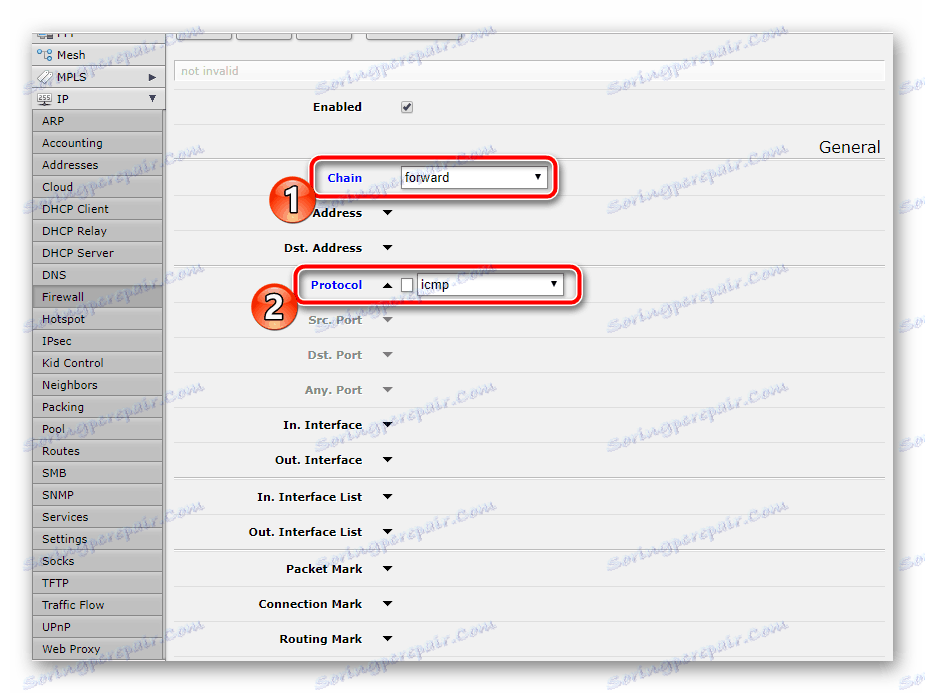

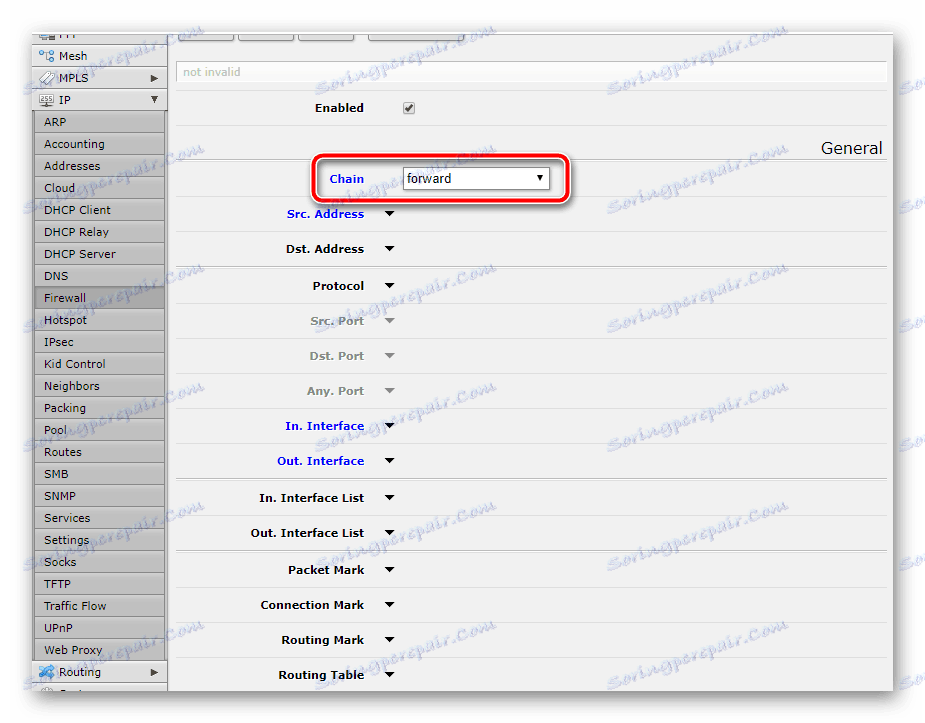

- Кликните на "Додај" или црвени плус да бисте приказали нови прозор. Овде у линији "Ланац" , који се преводи као "Мрежа", означите "Улаз" - долазни. Тако ће помоћи да се утврди да ли систем приступа рутеру.

- На ставку "Протокол" подесите вредност "ицмп" . Овај тип се користи за слање порука везаних за грешке и друге нестандардне ситуације.

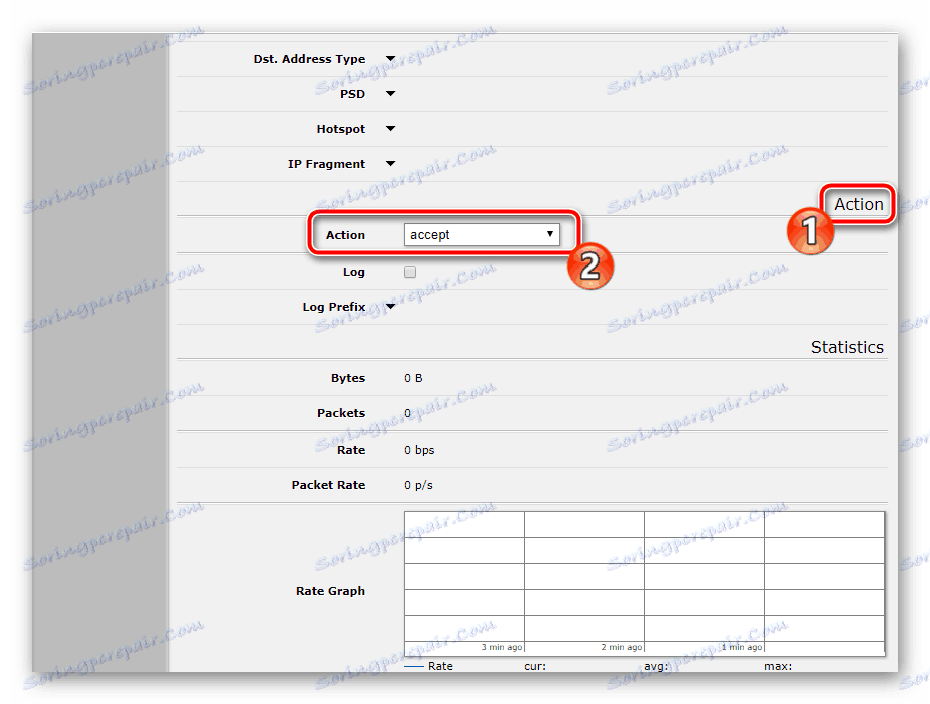

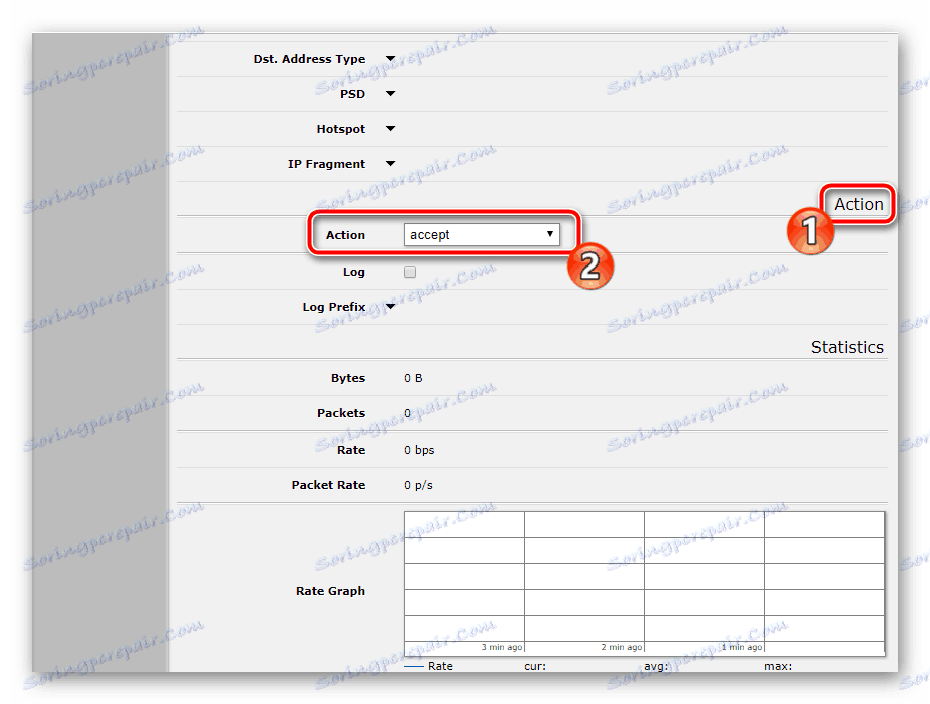

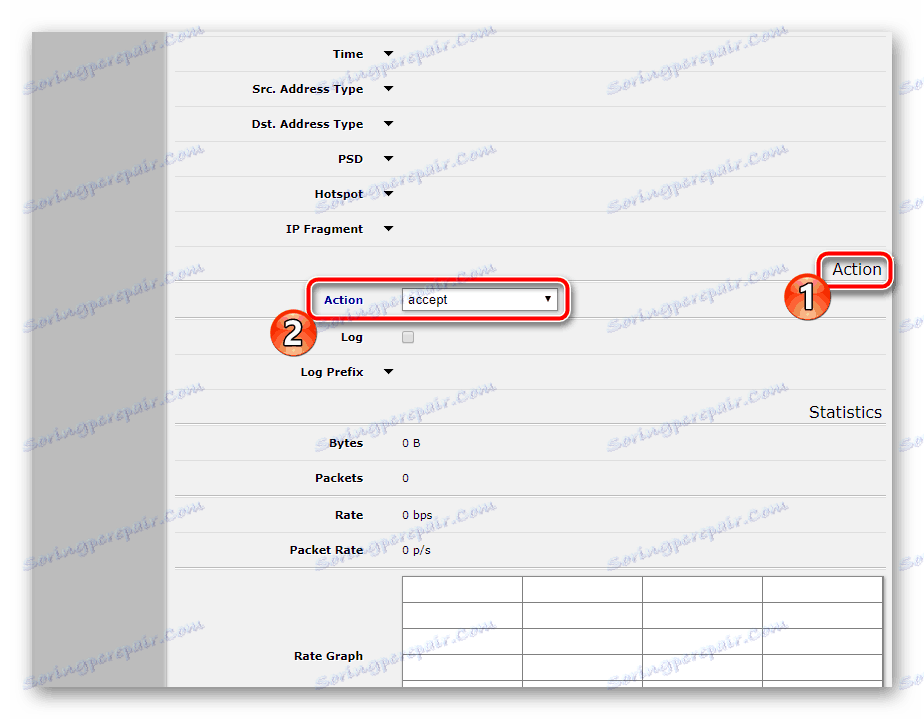

- Пређите на одељак или картицу "Акција" , где ставите "Прихвати" , тј. Такво уређивање вам омогућава да пингујете Виндовс уређај.

- Попните се да бисте применили промене и завршили уређивање правила.

Међутим, читав процес размене порука и провере кроз оперативни систем Виндовс се не завршава тамо. Друга ставка је пренос података. Због тога креирајте нови параметар, где наведите "Саин" - "Форвард" и подесите протокол као што је то учињено у претходном кораку.

Не заборавите да проверите "Акција" , тако да је стављено "Прихвати" .

Дозволи успостављене везе

Понекад су други уређаји повезани са рутером преко Ви-Фи-а или каблова. Осим тога, може се користити и домаћа или корпоративна група. У том случају морате да дозволите успостављене везе да бисте избегли проблеме са приступом Интернету.

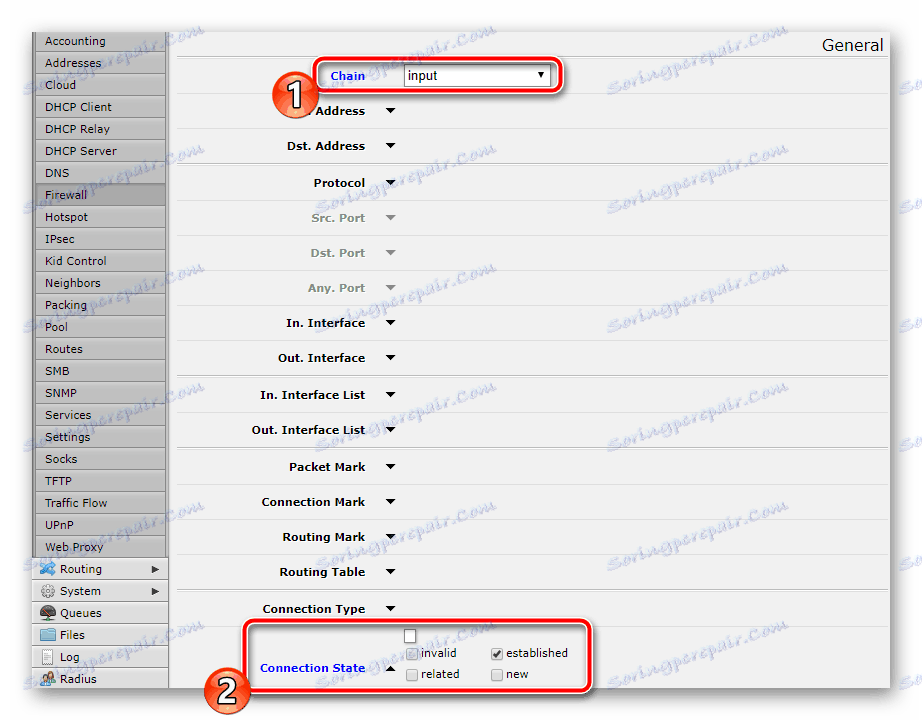

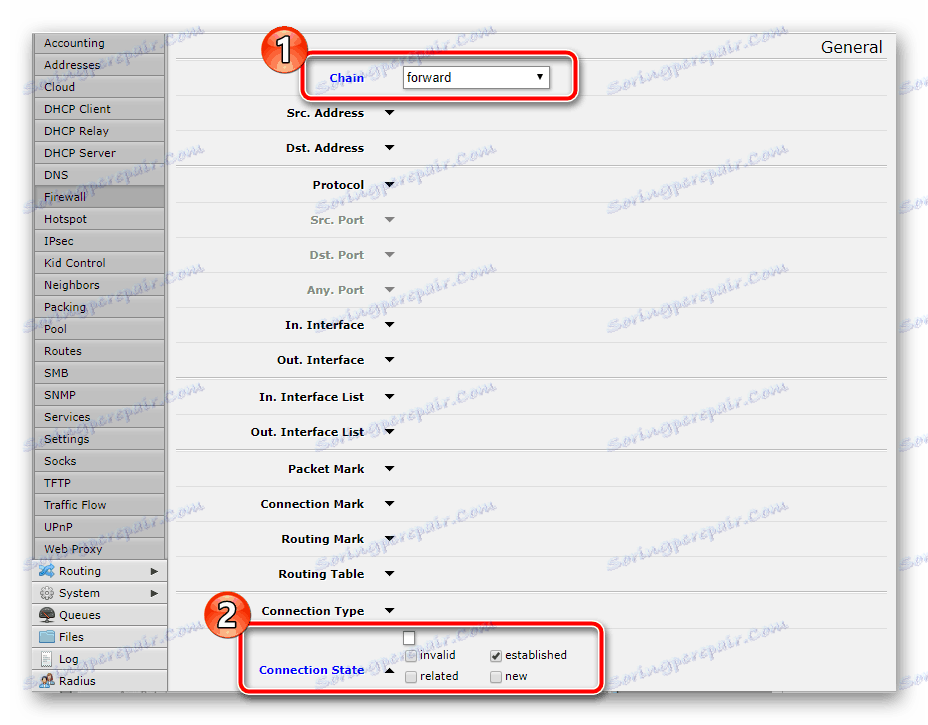

- Кликните на "Додај" . Поново наведите врсту улазног типа мреже. Померите се мало доле и потврдите "Успостављено" поред "Стање везе" да бисте означили утврђену везу.

- Не заборавите да проверите "Акција" да бисте изабрали ставку која нам је потребна, као у претходним конфигурацијама правила. После тога можете сачувати промене и наставити даље.

У неком другом правилу, ставите "Напријед" у близини "Ланца" и означите исту ставку. Акцију такође треба потврдити одабиром "Аццепт" , тек онда наставите даље.

Омогућавање повезаних веза

Требало би створити приближно исте прописе за прикључене везе како би се избегли сукоби приликом покушаја аутентичности. Цео процес се одвија у само неколико корака:

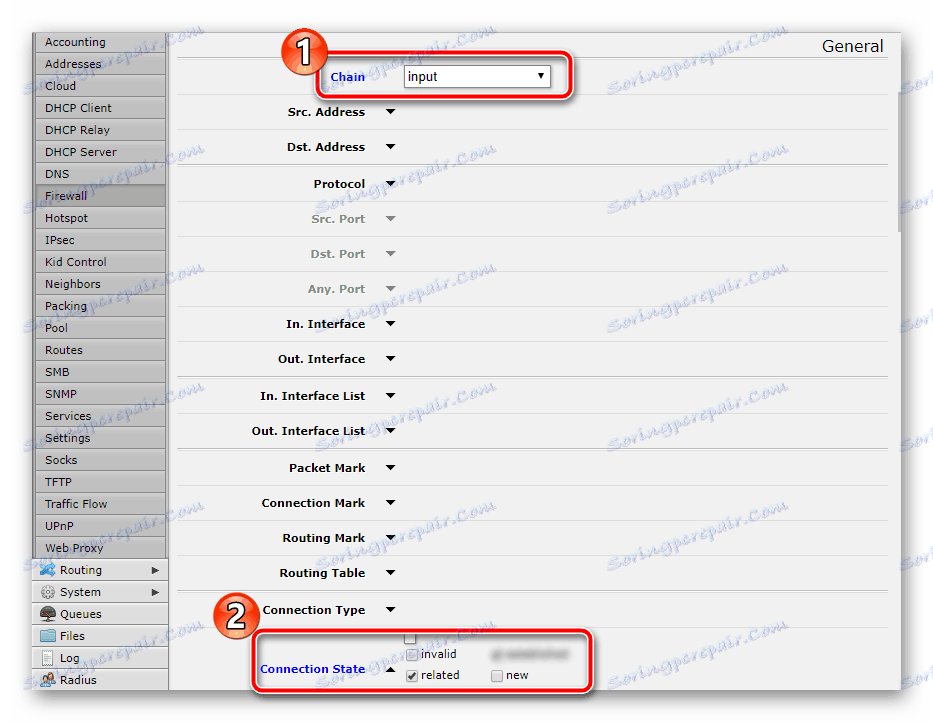

- Дефинишите вриједност "Цхаин" - "Инпут" за правило, спустите и означите поље "Релатед" поред поља "Стање везе" . Не заборавите на одељак "Акција" , где се активира исти исти параметар.

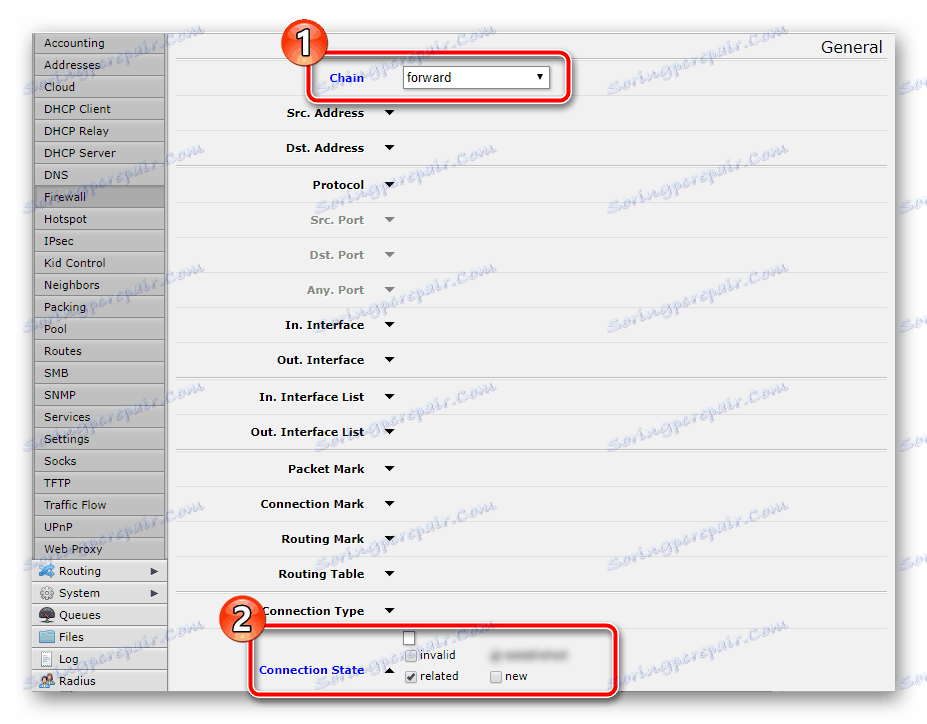

- У другом новом подешавању оставите исти тип везе, али поставите мрежу на "Форвард" , такође у одјељку за рад вам је потребна ставка "Прихвати" .

Обавезно спремите промене тако да се правила додају на листу.

Дозволи везе од локалне мреже

ЛАН корисници ће моћи да се повежу само када је постављен у правилима заштитног зида. Да бисте изменили, прво морате знати где је кабл провајдера повезан (у већини случајева је етхер1), као и ИП адреса ваше мреже. Прочитајте више о томе у нашем другом материјалу на линку испод.

Више детаља: Како сазнати ИП адресу вашег рачунара

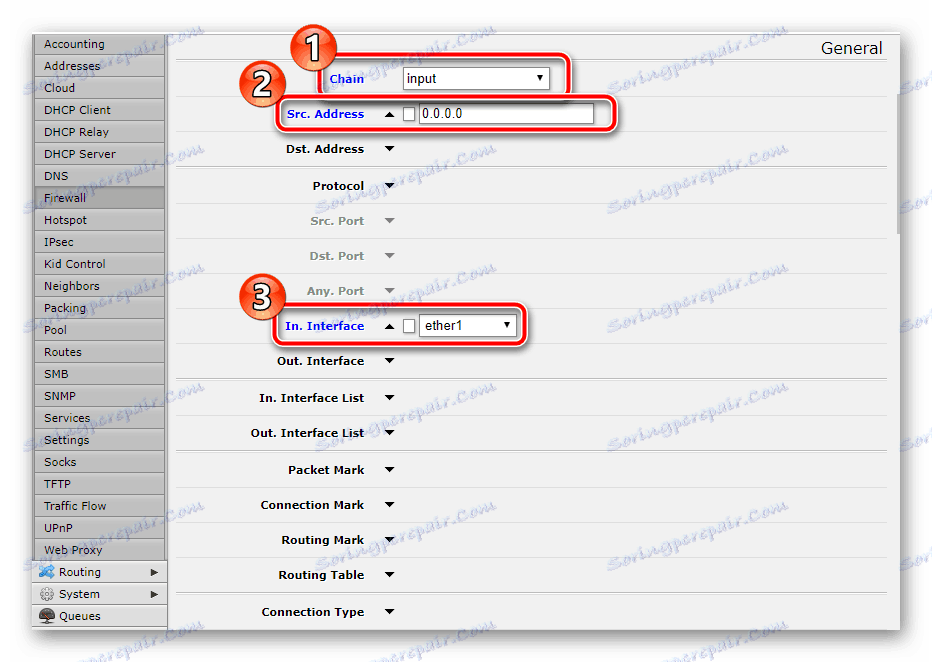

Затим морате конфигурисати само један параметар. Ово се ради на следећи начин:

- У првој линији ставите "Инпут" , а затим идите на следећи "Срц. Аддресс " и тамо унесите ИП адресу. "Ин. Интерфејс " означава " Етхер1 " ако је улазни кабл од провајдера повезан са њим.

- Пређите на картицу "Акција" да бисте подесили вредност "Прихвати" тамо .

Забрањујуће погрешне везе

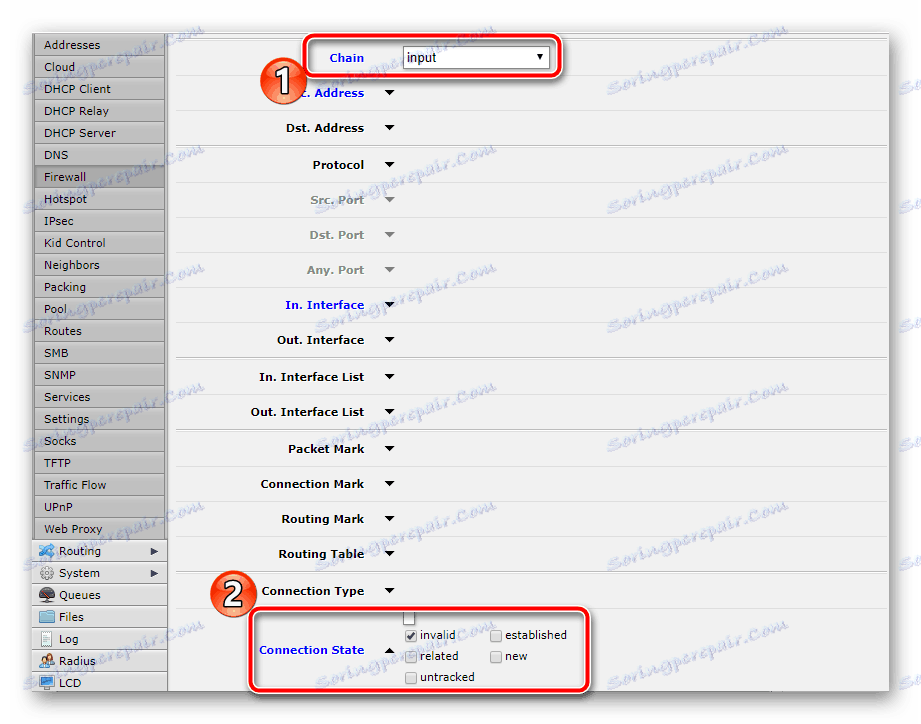

Креирање овог правила ће вам помоћи да спречите погрешне везе. Постоји аутоматско одређивање неважећих веза за одређене факторе, након чега се ресетују и неће им бити одобрен. Морате креирати два параметра. Ово се ради на следећи начин:

- Као у неким претходним правилима, прво изаберите "Инпут" , а затим спустите и означите "инвалид" у близини "Цоннецтион Стате" .

- Идите на картицу или одељак "Акција" и подесите вредност на "Дроп" , што значи ресетовање веза ове врсте.

- У новом прозору промените само "Ланац" на "Проследи" , поставите остатак као у претходном, укључујући акцију "Дроп" .

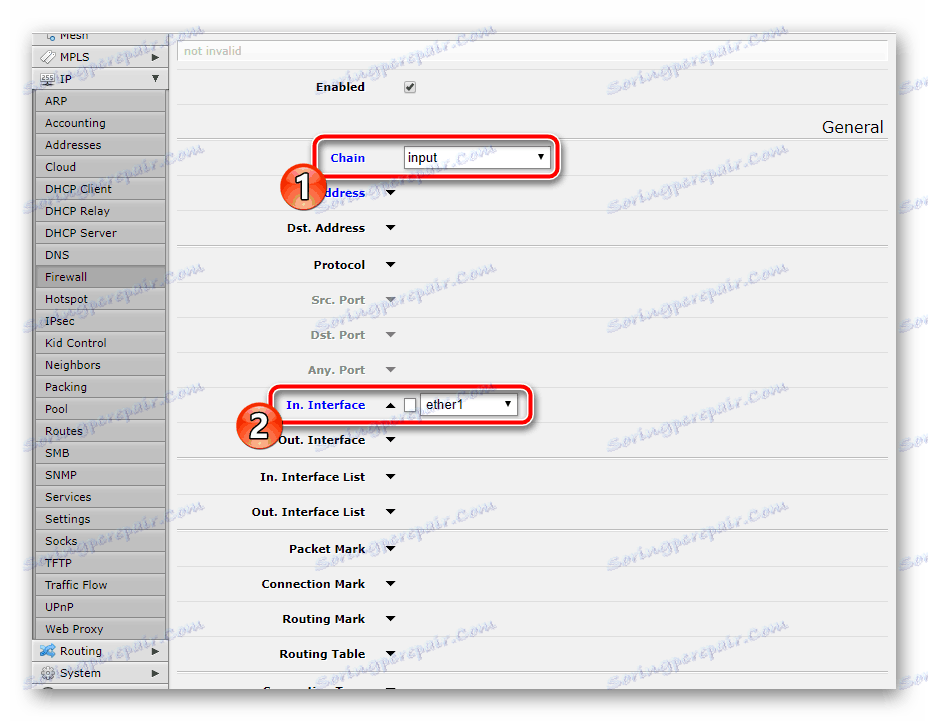

Такође можете онемогућити друге покушаје повезивања са спољних извора. Ово се врши постављањем само једног правила. После "Ланац" - "Улаз" спусти "Ин. Интерфаце " - " Етхер1 " и " Ацтион " - " Дроп " .

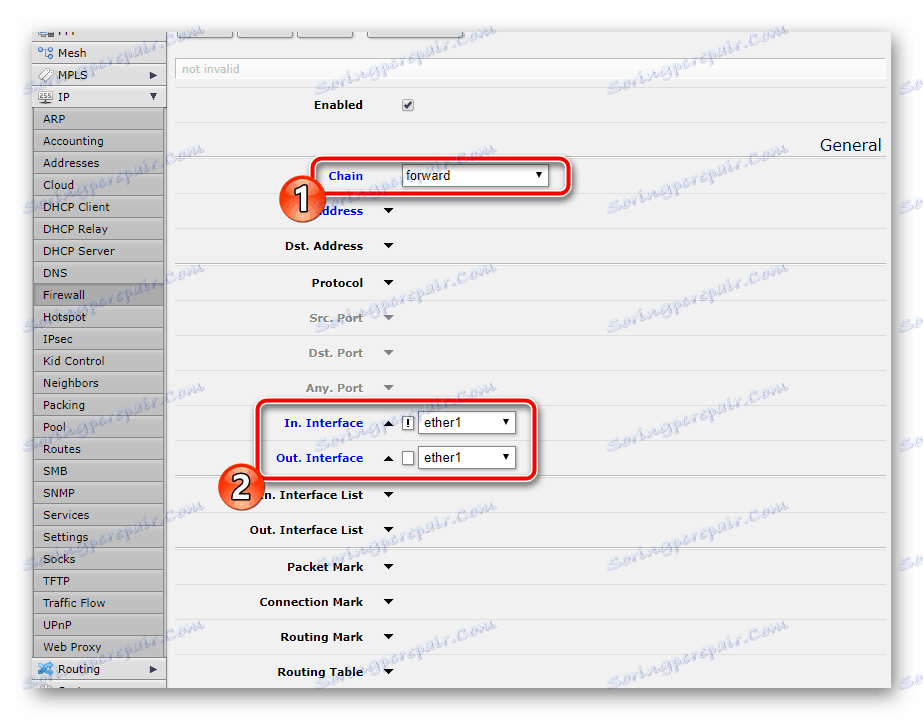

Омогућавање промета са локалне мреже на Интернет

Рад у оперативном систему РоутерОС вам омогућава да развијете различите конфигурације преноса саобраћаја. Нећемо се задржати на овоме, јер такво знање неће бити корисно обичним корисницима. Размотрите само једно правило заштитног зида које дозвољава саобраћај из локалне мреже на Интернет:

- Одаберите "Ланац" - "Напријед" . Поставите "Ин. Интерфаце " и " Оут ". Интерфејс " вредности " Етхер1 " , а затим маркирајте уз узвраћани знак " Ин. Интерфејс.

- У делу "Акција" изаберите акцију "Прихвати" .

Можете такође забранити друге везе само са једним правилом:

- Изаберите само "Форвард" мрежу, без излагања било чега другог.

- У "Акцији" уверите се да је "Дроп".

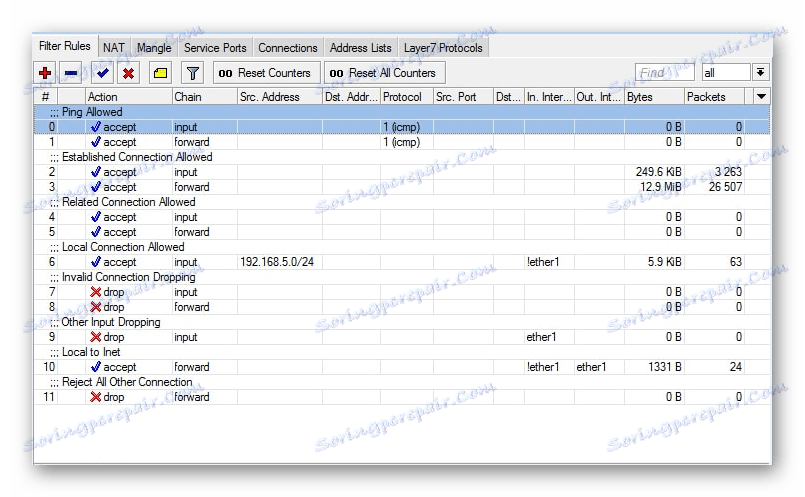

Као резултат конфигурације, требало би добити нешто попут ове шеме заштитног зида, као на слици испод.

На овоме, наш чланак долази до логичког закључка. Желео бих да запамтим да не морате да примењујете сва правила, јер можда нису увек неопходна, међутим, показали смо основно подешавање које одговара већини обичних корисника. Надамо се да су пружене информације биле корисне. Ако имате питања о овој теми, питајте их у коментарима.